In der ersten Hälfte des Jahres 2024 war die Cybersicherheit für viele Unternehmen sehr prekär. Selbst in sehr wichtigen Bereichen führten kritische Schwachstellen zu einer permanenten Bedrohung durch Cyberangriffe. Die Verteidiger stehen damit im ständigen Kampf, die unaufhaltsam entstehenden Sicherheitslücken zu erkennen und zu beheben. Große Unternehmen sind Ziel ausgeklügelter „Großwild-Jagden“ von Ransomware-Banden, die den Ransomware-Jackpot knacken wollen. Die größte Auszahlung aller Zeiten wurde im August gemeldet – 75 Millionen Dollar an die Dark Angels-Bande. Kleine und mittlere Unternehmen sind ebenfalls täglich Ziel von automatisierten „Mass Exploitation“-Angriffen, die ebenfalls häufig auf die Verbreitung von Ransomware abzielen [1][2][3].

Ein kurzer Blick auf die „Top Routinely Exploited Vulnerabilities“ der CISA zeigt, dass Cyberkriminelle zwar neue Informationen zu CVE (Common Vulnerabilities and Exposures) innerhalb weniger Tage oder sogar Stunden in Exploit-Code umwandeln können, ältere Schwachstellen aus den vergangenen Jahren aber immer noch auf ihrem Radar haben.

Im Threat Tracking dieses Monats beleuchten wir einige der größten Risiken für die Cybersicherheit in Unternehmen. Dabei geht es um Schwachstellen, die kürzlich als aktiv ausgenutzt gemeldet wurden, und andere kritische Schwachstellen in IT-Produkten von Unternehmen.

BSI findet Fehler in LibreOffice

OpenSource Security hat im Auftrag des Bundesamts für Sicherheit in der Informationstechnik (BSI) eine Sicherheitslücke in LibreOffice entdeckt. Unter der Bezeichnung CVE-2024-6472 (CVSS 7.8 Hoch) wurde festgestellt, dass Benutzer in LibreOffice-Dokumenten eingebettete unsignierte Makros aktivieren und damit die Einstellung „Hochsicherheitsmodus“ außer Kraft setzen können. Während die Ausnutzung der Schwachstelle menschliche Interaktion erfordert, vermittelt sie ein falsches Gefühl von Sicherheit, da nicht signierte Makros nicht ausgeführt werden können, wenn der Hochsicherheitsmodus aktiviert ist.

KeyTrap: DoS-Angriff gegen DNSSEC

Im Februar 2024 enthüllten Wissenschaftler des deutschen Nationalen Forschungszentrums für Angewandte Cybersicherheit (ATHENE) in Darmstadt den „schlimmsten Angriff auf DNS, der jemals entdeckt wurde“. Den deutschen Forschern zufolge kann ein einziges Paket einen „Denial of Service“ (DoS) verursachen, indem es einen DNS-Resolver während der DNSSEC-Validierung überflutet. Unter dem Namen „KeyTrap“ können Angreifer die Schwachstelle ausnutzen, um Clients, die einen kompromittierten DNS-Server verwenden, am Zugriff auf das Internet oder lokale Netzwerkressourcen zu hindern. Schuld daran ist ein Designfehler in der aktuellen DNSSEC-Spezifikation [RFC-9364], der mehr als 20 Jahre zurückliegt [RFC-3833].

Die im Februar 2024 veröffentlichte und als CVE-2023-50387 (CVSS 7.5 Hoch) verfolgte Sicherheitslücke gilt als trivial und der Proof-of-Concept-Code ist auf GitHub verfügbar. Die Verfügbarkeit von Exploit-Code bedeutet, dass Kriminelle mit geringen Kenntnissen leicht Angriffe starten können. Greenbone kann Systeme mit anfälligen DNS-Anwendungen, die von CVE-2023-50387 betroffen sind, mit lokalen Sicherheitsüberprüfungen (LSC) für alle Betriebssysteme identifizieren.

CVE-2024-23897 in Jenkins hilft, um in indische Bank einzubrechen

CVE-2024-23897 (CVSS 9.8 Kritisch) in Jenkins (Versionen 2.441 und LTS 2.426.2 und früher) wird aktiv ausgenutzt und in Ransomware-Kampagnen verwendet, sogar gegen die National Payments Corporation of India (NPCI). Jenkins ist ein Open-Source Automation Server, der in erster Linie für die kontinuierliche Integration (CI) und die kontinuierliche Bereitstellung (CD) bei Software Development Operations (DevOps) verwendet wird.

Das Command Line Interface (CLI) in den betroffenen Versionen von Jenkins enthält eine Path Traversal-Schwachstelle [CWE-35], die durch eine Funktion verursacht wird, die das @-Zeichen gefolgt von einem Dateipfad durch den tatsächlichen Inhalt der Datei ersetzt. Dies ermöglicht es Angreifern, den Inhalt sensibler Dateien zu lesen, einschließlich solcher, die unbefugten Zugriff und anschließende Codeausführung ermöglichen. CVE-2024-23897 und ihre Verwendung in Ransomware-Angriffen folgen einer gemeinsamen Warnung der CISA und des FBI an Softwarehersteller, in ihren Produkten Schwachstellen in Bezug auf Pfad-Querungen zu beheben [CWE-35]. Greenbone enthält eine aktive Prüfung [1] und zwei Tests zur Versionserkennung [2][3], um verwundbare Versionen von Jenkins unter Windows und Linux zu identifizieren.

2 neue aktiv genutzte CVEs in Apache OFBiz

Apache OFBiz (Open For Business) ist eine beliebte Open-Source Software für ERP (Enterprise Resource Planning) und E-Commece, die von der Apache Software Foundation entwickelt wurde. Im August 2024 warnte die CISA die Cybersecurity Community vor einer aktiven Ausnutzung von Apache OFBiz über CVE-2024-38856 (CVSS 9.8 Kritisch), die Versionen vor 18.12.13 betrifft. CVE-2024-38856 ist eine Path-Traversal-Schwachstelle [CWE-35], die die „Override View“-Funktion von OFBiz betrifft und nicht authentifizierten Angreifern eine Remote Code Execution (RCE) auf dem betroffenen System ermöglicht.

CVE-2024-38856 umgeht eine zuvor gepatchte Schwachstelle, CVE-2024-36104, die erst im Juni 2024 veröffentlicht wurde, was darauf hindeutet, dass die erste Korrektur das Problem nicht vollständig behoben hat. Dies baut auch auf einer anderen Sicherheitslücke in OFBiz aus dem Jahr 2024 auf, CVE-2024-32113 (CVSS 9.8 Kritisch), die ebenfalls aktiv zur Verbreitung des Mirai-Botnetzes ausgenutzt wurde. Schließlich wurden Anfang September 2024 zwei neue CVEs mit kritischem Schweregrad, CVE-2024-45507 und CVE-2024-45195 (CVSS 9.8 Kritisch), zur Liste der Bedrohungen hinzugefügt, die aktuelle Versionen von OFBiz betreffen.

Da aktive Exploits und PoC-Exploits (Proof of Concept) für CVE-2024-38856 [1][2] und CVE-2024-32113 [1][2] zur Verfügung stehen, müssen die Betroffenen dringend einen Patch installieren. Greenbone ist in der Lage, alle vorgenannten CVEs in Apache OFBiz sowohl mit aktiven als auch mit Versionsprüfungen zu erkennen.

CVE-2022-0185 im Linux-Kernel wird aktiv ausgenutzt

CVE-2022-0185 (CVSS 8.4 Hoch), eine Heap-Overflow-Schwachstelle im Linux-Kernel, wurde im August 2024 in die CISA KEV aufgenommen. Öffentlich verfügbarer PoC-Exploit-Code und detaillierte technische Beschreibungen der Schwachstelle haben zur Zunahme von Cyberangriffen unter Ausnutzung von CVE-2022-0185 beigetragen.

Bei CVE-2022-0185 wird in der Linux-Funktion „legacy_parse_param()“ innerhalb der Filesystem-Kontext-Funktionalität die Länge der übergebenen Parameter nicht ordnungsgemäß überprüft. Durch diesen Fehler kann ein nicht privilegierter lokaler User seine Privilegien auf den Root-User ausdehnen.

Greenbone konnte CVE-2022-0185 seit Offenlegung Anfang 2022 über Schwachstellen-Testmodule erkennen, die eine Vielzahl von Linux-Distributionen abdecken, darunter Red Hat, Ubuntu, SuSE, Amazon Linux, Rocky Linux, Fedora, Oracle Linux und Enterprise-Produkte wie IBM Spectrum Protect Plus.

Neue VoIP- und PBX-Schwachstellen

Im August 2024 wurden eine Handvoll CVEs veröffentlicht, die sich auf Sprachkommunikationssysteme in Unternehmen auswirken. Die Schwachstellen wurden in den VoIP-Systemen von Cisco für kleine Unternehmen und in Asterisk, einem beliebten Open-Source-PBX-Zweigstellensystem, aufgedeckt. Schauen wir uns die Einzelheiten an:

Cisco Small Business IP-Telefone mit RCE und DoS

Es wurden drei schwerwiegende Schwachstellen bekannt, die die Web-Management-Konsole der IP-Telefone der Cisco Small Business SPA300 Series und SPA500 Series betreffen. Diese Schwachstellen unterstreichen nicht nur, wie wichtig es ist, Management-Konsolen nicht dem Internet auszusetzen, sondern stellen auch einen Angriffsvektor für Insider oder ruhende Angreifer dar, die sich bereits Zugang zum Netzwerk eines Unternehmens verschafft haben, um ihre Angriffe auf höherwertige Vermögenswerte zu richten und den Geschäftsbetrieb zu stören.

Greenbone erkennt alle neu bekannt gewordenen CVEs in Cisco Small Business IP Phone. Hier eine kurze technische Beschreibung der einzelnen CVEs:

- CVE-2024-20454 und CVE-2024-20450 (CVSS 9.8 Kritisch): Ein nicht authentifizierter Angreifer könnte remote beliebige Befehle auf dem zugrundeliegenden Betriebssystem mit Root-Rechten ausführen, da eingehende HTTP-Pakete nicht richtig auf ihre Größe geprüft werden, was zu einem Buffer Overflow führen kann.

- CVE-2024-20451 (CVSS 7.5 Hoch): Ein nicht authentifizierter Angreifer kann remote ein betroffenes Gerät dazu bringen, unerwartet neu zu laden, was zu einem Denial of Service führt, da HTTP-Pakete nicht ordnungsgemäß auf ihre Größe überprüft werden.

CVE-2024-42365 in Asterisk PBX Telephonie-Toolkit

Asterisk ist eine Open-Source-Nebenstellenanlage (Private Branch Exchange; PBX) und ein Telefonie-Toolkit. PBX ist ein System zur Verwaltung der in- und externen Anrufweiterleitung und kann traditionelle Telefonleitungen (analog oder digital) oder VoIP (IP PBX) verwenden. CVE-2024-42365, veröffentlicht im August 2024, betrifft die Versionen von Asterisk vor 18.24.2, 20.9.2 und 21.4.2 sowie die zertifizierten Asterisk-Versionen 18.9-cert11 und 20.7-cert2. Auch wurde ein Exploit-Modul für das Metasploit-Framework veröffentlicht, das das Risiko noch erhöht. Eine aktive Ausnutzung in freier Wildbahn wurde jedoch noch nicht beobachtet.

Greenbone kann CVE-2024-42365 über Netzwerk-Scans erkennen. Hier eine kurze technische Beschreibung der Sicherheitslücke:

- CVE-2024-42365 (CVSS 8.8 Hoch): Ein AMI-Benutzer mit „write=originate“ kann alle Konfigurationsdateien im Verzeichnis „/etc/asterisk/“ ändern. Er kann entfernte Dateien verkleinern und auf Festplatte schreiben, aber auch an bestehende Dateien anhängen, indem er die FILE-Funktion innerhalb der SET-Anwendung verwendet. Dieses Problem kann zu einer Privilegien-Erweiterung, Remote Code Execution oder zur Fälschung serverseitiger Requests mit beliebigen Protokollen führen.

Browser: eine ständige Bedrohung

CVE-2024-7971 und CVE-2024-7965, zwei neue Schwachstellen im Chrome-Browser mit hohem Schweregrad (CVSS 8.8), werden aktiv durch RCE ausgenutzt. Beide CVE können ausgelöst werden, wenn die Opfer dazu verleitet werden, einfach eine bösartige Webseite zu besuchen. Google räumt ein, dass der Exploit-Code öffentlich zugänglich ist, sodass auch wenig erfahrene Cyberkriminelle in der Lage sind, Angriffe zu starten. Für Google Chrome wurden in den letzten Jahren immer wieder neue Schwachstellen entdeckt und aktiv ausgenutzt. Ein kurzer Blick auf Mozilla Firefox zeigt einen ähnlichen kontinuierlichen Strom kritischer und schwerwiegender Sicherheitslücken; sieben kritische und sechs schwerwiegende Sicherheitslücken wurden im August 2024 in Firefox bekanntgegeben, obwohl keine aktive Ausnutzung dieser Schwachstellen gemeldet wurde.

Der ständige Ansturm auf Sicherheitslücken in den wichtigsten Browsern unterstreicht die Notwendigkeit, dafür zu sorgen, dass Updates installiert werden, sobald sie verfügbar sind. Aufgrund des hohen Marktanteils von Chrome von über 65 % (über 70 %, wenn man den auf Chromium basierenden Microsoft Edge berücksichtigt) erhalten die Schwachstellen dieses Browsers erhöhte Aufmerksamkeit von Cyberkriminellen. In Anbetracht der hohen Anzahl schwerwiegender Schwachstellen, die sich auf die V8-Engine von Chromium auswirken (bisher mehr als 40 im Jahr 2024), könnten Google Workspace-Administratoren in Erwägung ziehen, V8 für alle Nutzer in ihrer Organisation zu deaktivieren, um die Sicherheit zu erhöhen. Weitere Optionen zur Erhöhung der Browsersicherheit in Szenarien mit hohem Risiko sind die Verwendung von Remote-Browser-Isolierung, Netzwerksegmentierung und das Booten von sicheren Baseline-Images, um sicherzustellen, dass Endpunkte nicht gefährdet sind.

Greenbone umfasst aktive authentifizierte Schwachstellentests, um anfällige Versionen von Browsern für Linux, Windows und macOS zu identifizieren.

Zusammenfassung

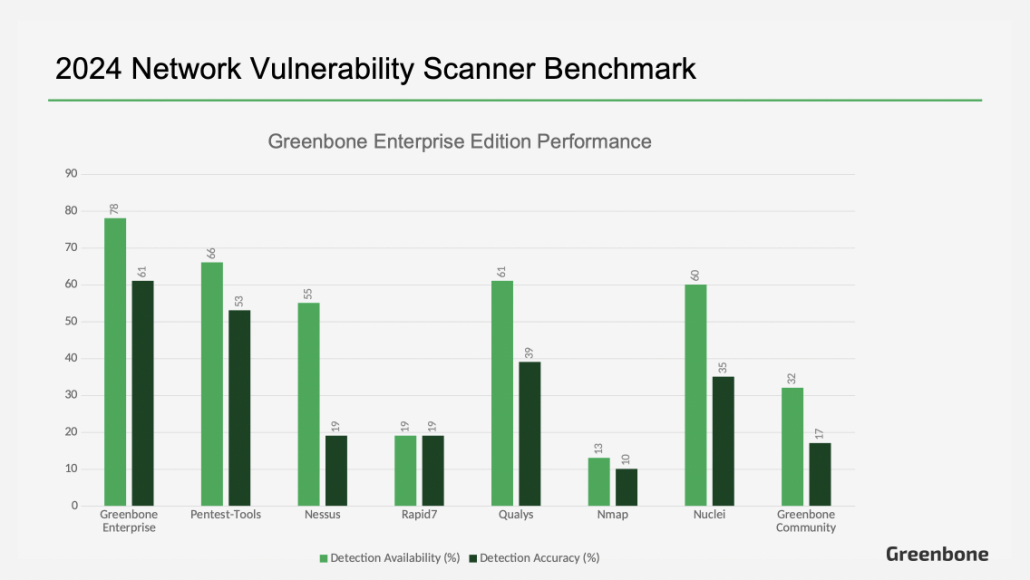

Neue kritische und remote ausnutzbare Schwachstellen wurden in einem rekordverdächtigen Tempo inmitten eines brandgefährlichen Cyberrisiko-Umfelds aufgedeckt. Von IT-Sicherheitsteams zu verlangen, dass sie zusätzlich zur Anwendung von Patches neu entdeckte Schwachstellen manuell nachverfolgen, stellt eine unmögliche Belastung dar und birgt das Risiko, dass kritische Schwachstellen unentdeckt und somit ungeschützt bleiben. Schwachstellenmanagement gilt als grundlegende Cybersecurity-Aktivität; Verteidiger großer, mittlerer und kleiner Unternehmen müssen Tools wie Greenbone einsetzen, um Schwachstellen in der gesamten IT-Infrastruktur eines Unternehmens automatisch zu suchen und zu melden.

Die Durchführung automatischer Netzwerkschwachstellen-Scans und authentifizierter Scans der Host-Angriffsfläche jedes Systems kann die Arbeitsbelastung der Verteidiger drastisch reduzieren, indem sie ihnen automatisch eine Liste von Abhilfemaßnahmen zur Verfügung stellt, die nach dem Schweregrad der Bedrohung sortiert werden kann.